آلودهشدن هزاران کاربر در حمله بدافزاری/ایران در لیست کشورهای هدف

در اواخر ماه فوریه ۲۰۱۹، کارشناسان یک URL را شناسایی کردند که مهاجمین از آن برای تغییر DNS مسیریاب استفاده کردند. این حمله تحت شرایطی موفق عمل میکند که هیچ احراز هویتی برای کنترل پنل مسیریاب وجود نداشته باشد، دستگاه یک نشست ادمین برای پنل مسیریاب داشته باشد و نامکاربری و گذرواژه پیشفرض برای مسیریاب تعیین شده باشد.

مرکز مدیریت افتا نسبت به آلودگی هزاران کاربر اینترنتی که هدف حملات بدافزاری Roaming Mantis قرار گرفتند، هشدار داد. ایران در لیست کشورهای هدف این حملات قرار دارد.

به گزارش معاونت بررسی مرکز افتا ی ریاست جمهوری، بدافزار Roaming Mantis برای اولین بار در مارچ ۲۰۱۸ مشاهده شد که به مسیریابهای ژاپنی نفوذ کرد و باعث انتقال کاربران به سایتهای مخرب شد.

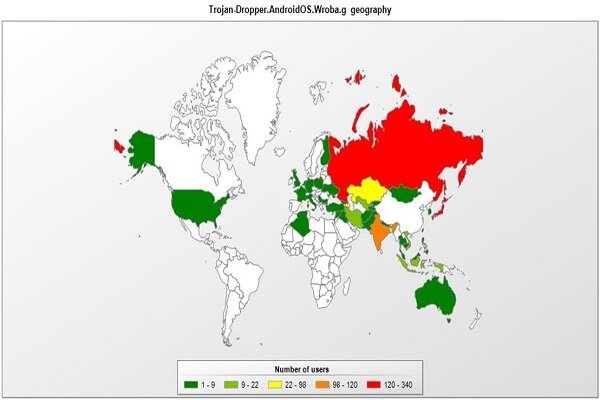

آخرین موج حملات این بدافزار بر گسترش لینکهای فیشینگ از طریق پیامک تمرکز دارد که قربانیان این حملات در کشورهای روسیه، ژاپن، هند، بنگلادش، قزاقستان، آذربایجان، ایران و ویتنام قرار دارند.

بدافزارهای مرتبط با Roaming Mantis بیش از ۶۸۰۰ بار توسط پژوهشگران مشاهده شدند که این تعداد برای ۹۵۰ کاربر منحصر به فرد و در بازه ۲۵ فوریه تا ۲۰ مارچ ۲۰۱۹ است.

همراه با تکنیک دستکاری DNS که در گذشته انجام شده بود، مهاجمان از روش فیشینگ جدیدی با پیکربندیهای موبایل مخرب استفاده کردند. مهاجمان از صفحات فرود جدیدی برای هدف قرار دادن دستگاههای iOS استفاده کردند که باعث نصب پیکربندی مخرب در iOS میشود. این پیکربندی باعث باز شدن سایت فیشینگ در مرورگر دستگاههای هدف میشود تا اطلاعات قربانیان جمعآوری شوند.

کاربران اندروید توسط بدافزارهایی آلوده شدند که Trend Micro آن را با نام XLoader و McAfee با نام MoqHao شناسایی میکنند.

در اواخر ماه فوریه ۲۰۱۹، کارشناسان یک URL را شناسایی کردند که مهاجمین از آن برای تغییر DNS مسیریاب استفاده کردند. این حمله تحت شرایطی موفق عمل میکند که هیچ احراز هویتی برای کنترل پنل مسیریاب وجود نداشته باشد، دستگاه یک نشست ادمین برای پنل مسیریاب داشته باشد و نامکاربری و گذرواژه پیشفرض برای مسیریاب تعیین شده باشد.

کارشناسان کسپرسکی هزاران مسیریاب را کشف کردند که از این طریق DNS آنها به آدرسهای مخرب تغییر یافته است. این نوع حمله توسط فایل sagawa.apk نیز انجام شده است.

در تصویر زیر کشورهای آلوده به همراه میزان آلودگی مشخص شدهاند (اندروید):

مرکز افتا برای جلوگیری از نفوذ و آلودگی توسط این حملات، موارد زیر را توصیه کرده است:

• تغییر شناسه و گذرواژههای پیشفرض و اعمال وصلههای امنیتی منتشر شده

• عدم دانلود فایلهای APK از منابع نامعتبر توسط کاربران اندروید

• عدم نصب پیکربندی ثالث نامعتبر توسط کاربران iOS.

نشانههای آلودگی (IoC) و هاستهای مخرب در سایت مرکز افتا قرار داده شده است.